Cómo protegerte de los ataques más comunes contra las contraseñas

Hoy martes 7 de febrero se celebra en todo el mundo el Día de Internet Segura bajo el lema ‘Juntos por una Internet mejor’ (Together for a better internet). Desde acens queremos aprovechar para hacernos eco del post ‘Los ataques más comunes contra las contraseñas y cómo protegerte’ de Blog Think Big.

Tipos de ataque para obtener tus contraseñas

Es bastante conocida la suplantación de identidad que hacen los hackers mediante el Phishing (email) y el Smishing (SMS), normalmente con un mensaje urgente de un contacto conocido que nos conmina hacer clic o descargar un archivo, bien para pedirnos datos o inyectar un Ransomware. Hay que verificar que el dominio es conocido, escanear los archivos que se descargan antes de abrirlos y evitar clicar en enlaces (es mejor escribir uno mismo URL en el navegador o buscarla en Google).

Hay otras técnicas para hacerse con tus datos que no son tan conocidas:

- Vishing: llamada telefónica de una compañía conocida que trata de obtener tus credenciales. Lo mejor es que llames tú a la empresa (comprueba bien el teléfono al que llamas).

- Warshipping: regalo tecnológico que te hacen, como un pendrive infectado con malware. Si lo conectas en tu equipo se instala un programa para robar los datos que teclees (Keylogger). Así que evita hacerlo o pásale primero el antivirus.

- Shoulder surfing: espiar a la víctima en el momento que teclea sus credenciales. En ocasiones se ganan la confianza del usuario suplantando la identidad de personal técnico o de confianza.

- Dumpster diving: obtener información buscándola en la basura física de la víctima (facturas, cartas y anotaciones).

Crea contraseñas robustas

Es muy peligroso usar contraseñas tipo 12345678, password, iloveyou, abc123, qwerty, chocolate, fecha de nacimiento… Hay que tener una contraseña distinta para cada plataforma, que cumpla estas directrices:

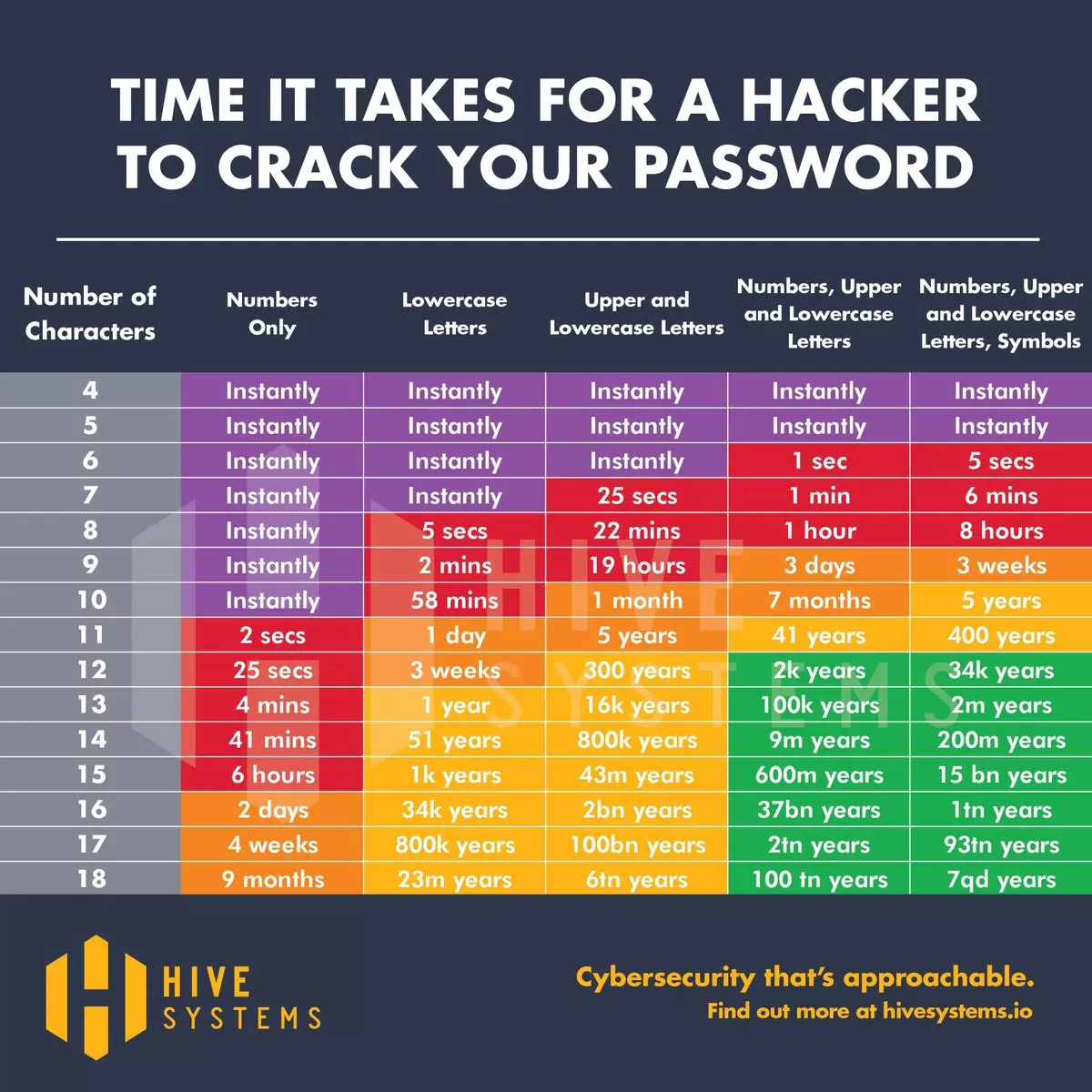

- Al menos 12 caracteres

- Combinar mayúsculas, minúsculas, números y símbolos (que no estén formados por caracteres próximos en el teclado)

- No se deben emplear palabras conocidas, datos personales ni fechas

Esto evita que los ataques por fuerza bruta o de diccionario adivinen tu clave. Estos ataques están automatizados y se basan en el ensayo y error, probando diferentes combinaciones hasta que dan con el password correcto. Es mucho más probable que accedan a tu cuenta si tu clave es ‘rockyou’ que si es ‘r0hcKy%o2U’. Por cierto, a la hora de registrarte en una plataforma evita usar el correo corporativo si es algo personal.

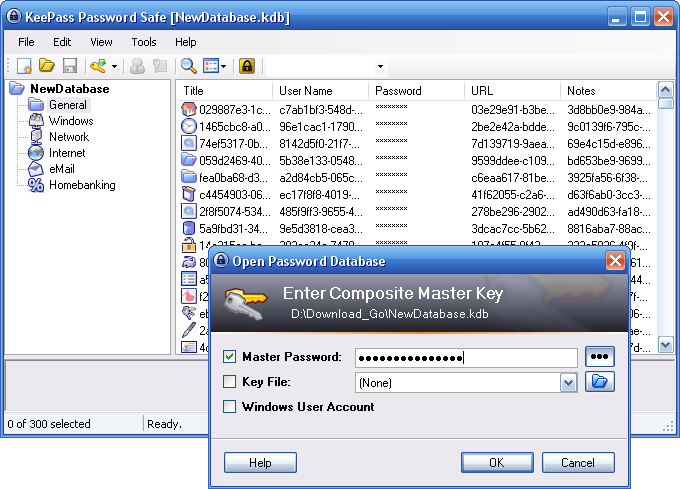

Usa gestores de contraseñas

Un usuario usa decenas de aplicaciones y es imposible recordar todas las claves. Por ello es necesario usar un gestor de claves como KeePass, al que se accede con una contraseña maestra que generas para que te muestre todas las claves que hayas guardado en el programa. La aplicación te sugiere contraseñas robustas y te permite añadir tu usuario, URL y comentarios que tengas de cada una que guardes.

Aunque es un poco laborioso hacerlo, te recomendamos que guardes aquí las claves más sensibles: cuentas de email, acceso al banco y principales perfiles sociales.

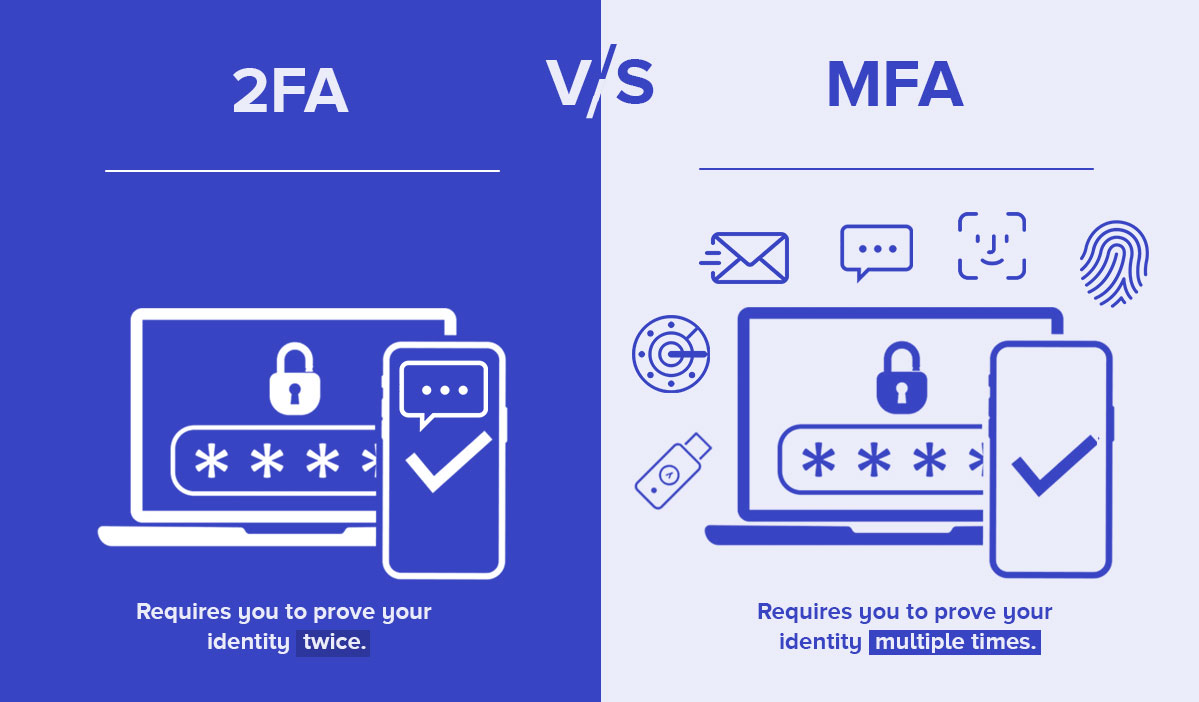

Doble factor para cuentas delicadas

Puedes reforzar el acceso a una plataforma añadiendo un 2FA (doble factor de autenticación) o MFA (múltiple factor de autenticación), por ejemplo para tus principales emails, cuentas de banco y perfiles sociales.

Hay varios tipos:

- Dar tu móvil para que te manden un código vía SMS

- Sistemas biométricos como la huella dactilar, iris, etc.

- Tokens criptográficos por software o hardware

- Tarjetas de coordenadas

- Accesos por OTP (One time Password)

¿Y la nube?

El aumento de soluciones en la nube será una tónica durante 2023, lo que hará que los ciberdelincuentes centren sus ataques en este tipo de tecnología. Desde acens seguiremos trabajando en reducir al máximo los riesgos inherentes al Cloud. También entra en juego la Inteligencia artificial, como señala Manuel Prada Mateo, Responsable de Seguridad en acens: “A medida que los ciberataques crecen en complejidad, se hace más necesaria la ayuda de las tecnologías de IA, como el machine learning, que reduce considerablemente el tiempo de análisis y respuesta”.

Si quieres estar a la última en tecnología y conocer todo lo que se mueve en el sector, ¡suscríbete a nuestro boletín!

Déjanos un comentario o cuéntanos algo.