Tipos de seguridad en Hosting: física, lógica y corporativa

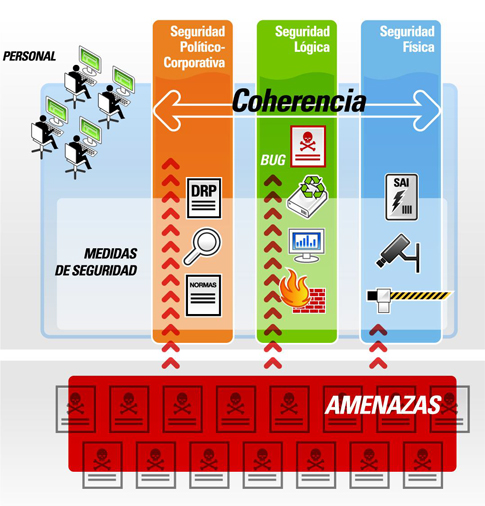

acens gestiona más de 6 millones de correos al día, siempre redundados y balanceados, además de administrar más de 40.000 alojamientos web y más de 250.000 buzones de correos activos. Por ello contamos con las medidas de seguridad más exhaustivas. A continuación describimos los 3 tipos de seguridad que contemplamos para la infraestructura de acens, que son los que habitualmente se utilizan en el sector TIC. Y si quieres conocer más, puedes ver el siguiente videotour por nuestro Data Center.Para lograr las premisas de la política general de seguridad en todos sus aspectos, acens contempla en su modelo tres áreas diferenciadas:

- Seguridad física: comprendiendo la seguridad de los sistemas hardware, soportes, dependencias y demás entidades «tangibles» del entorno de prestación de servicios de acens.

- Seguridad lógica: incluyendo los aspectos de protección aportados por aplicaciones, sistemas operativos, protocolos de red y procesos informáticos que intervienen en el sistema de acens.

- Seguridad político-corporativa: formada por los aspectos de seguridad relativos a política general de la organización, legislación aplicable, normativa, procedimientos y convenciones internas aplicables.

Dichas áreas están interrelacionadas, y para garantizar el nivel de protección óptimo frente a las posibles amenazas en cada área se implementarán principalmente y de forma coherente, medidas de seguridad de tres tipos:

- Activas (preventivas): el ejemplo para seguridad lógica sería el cortafuegos (firewall), la valla en seguridad física, las normas en seguridad político-corporativa.

- Pasivas (auditoría, detección y alarma): tales como sistemas IDS, cámaras de CCTV, planes de auditoría.

- De recuperación: como por ejemplo las copias de seguridad o Backup, el SAI y el grupo electrógeno, o el Disaster Recovery Plan.

Si quieres estar a la última en tecnología y conocer todo lo que se mueve en el sector, ¡suscríbete a nuestro boletín!

Buena información. Gracias

De nada ;)

Es importante remarcar la relevancia que lo que respectaa seguridad física sea realizado por especialistas en esto (profesionales en seguridad), mientras seguridad lógica o infomrmática por un informática. Ahora para las políticas se deben conformar grupos de trabajo en cual se incluyan a los responsables de estas dos áereas conjuntamente con otros integrantes de la organización dado que estas políticas afectan a todos los integrantes de la misma.