César Cabanas (OnRetrieval) nos habla de ciberseguridad, recuperación de datos e informática forense

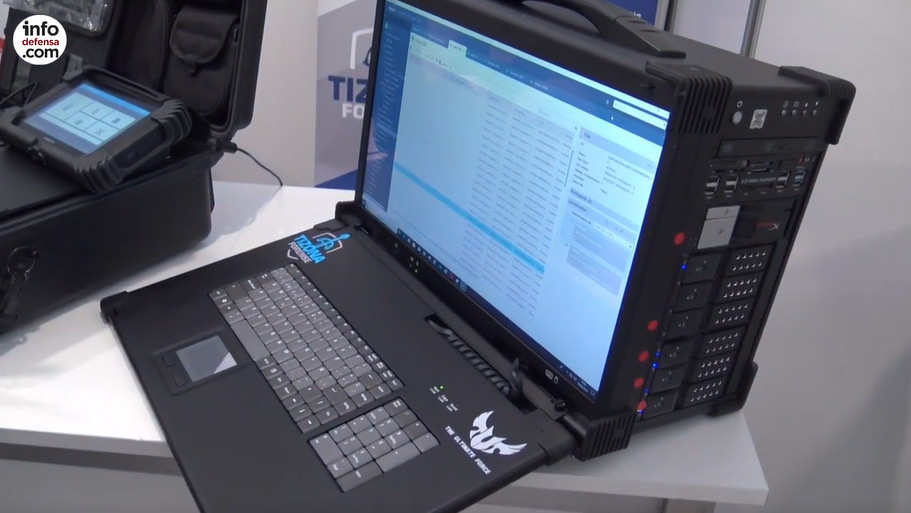

Hace 15 años OnRetrieval creó un laboratorio de recuperación de datos, y tras nutrirse de las mejores tecnologías del mundo se ha convertido en una empresa referente en su sector, ampliando sus servicios a la Ciberseguridad y la informática forense. César Cabanas (Director Comercial) nos ha dado algunas claves para tener nuestra información a buen recaudo.“Recibimos dispositivos tecnológicos que van desde los más novedosos, los últimos dispositivos con las últimas medidas de seguridad, a los más antiguos”, señala César, entre los que se incluyen drones: “Los drones almacenan mucha información relevante sobre los trayectos, las grabaciones que han ido haciendo. No dejan de ser una herramienta puede ser utilizada para cometer actos delictivos, y el poder acceder a esos dispositivos y hacer una extracción de la información nos permite esclarecer muchas cosas”. Si es necesario pueden desplazarse para hacer trabajo de campo con ordenadores móviles debidamente equipados: “Tizona es una marca propia, es una marca española que hemos ido desarrollando desde nuestro propio I+D”. Les permite recuperar datos de móviles, datos de discos duros, hacer clonaciones, borrados, análisis forenses… “Un equipo que tiene un diseño ergonómico, es fácil de transportar y nos permite unir en una sola solución todas las necesidades de un perito forense”.

“Cada vez más las evidencias electrónicas se están incorporando en los procesos de investigaciones judiciales. En el mundo penal más liderado por los cuerpos policiales es una realidad amplísima, y dentro del mundo privado de la empresa cada vez más se está incorporando de una manera más ágil utilizar las incidencias electrónicas dentro de sus investigaciones”, de esta forma se puede hacer el análisis de un puesto de trabajo para solventar una posible incidencia laboral.

“Realmente nos acordamos de Santa Bárbara cuando truena y es verdad, es muy difícil hacer ese cambio de chip, asumir el coste de ciberseguridad dentro de las empresas y no verlo como un coste innecesario. Yo siempre lo asemejo a la seguridad física. Nadie que tiene un comercio se plantea si de verdad tiene que poner una cerradura, un cierre o una alarma. Realmente vemos tenemos una serie de riesgos que tenemos afrontar, que tenemos que poner unos recursos que minimicen ese riesgo dentro de lo asumible”, avisa con este símil César respecto al riesgo que supone dejar las conexiones a los datos o sistemas abiertos. Pero no sólo la empresa es responsable, también los trabajadores: “Los usuarios tenemos que saber que en el uso de la tecnología nos estamos enfrentando a riesgos y nosotros como usuarios o como trabajadores dentro de una organización tenemos que conducir nuestros sistemas por las redes minimizando los riesgos”.

Para César estas son las principales amenazas de seguridad:

- Phishing: suplantación de identidad mediante un falso correo que nos incita a hacer un clic para instalarnos un malware dentro de nuestro ordenador, con lo cual ante cualquier sospecha es mejor no clicar o buscar ese enlace en Google y acceder a través de ahí

- Ransomware: encripta la información de nuestro dispositivo y nos pide un rescate

Estas amenazas van evolucionando, por ejemplo el Phishing puede ser de alguien conocido como el timo del CEO, suplantar su identidad utilizando su email para dar instrucciones dentro de la organización y desviar fondos: “Nosotros siempre lo que proponemos es tener un sistema de securización gestionado por expertos, para eso tenemos que poder tener una sercurización del perímetro, una securización del puesto en el trabajo y tenemos que detectar realmente si alguien está anclado en nuestros sistemas y está tomando el control”.

“El 100% de la garantía de que vamos a evitar un Ransomware nunca lo vamos a poder tener. Necesitamos sistemas de Backup que nos permitan volver a reconstruir la información que teníamos en los sistemas sin necesidad de tener que hacer frente a una extorsión”. César incide en que si hemos seguido unas buenas prácticas vamos a poder recomponer esas máquinas infectadas: “Las medidas de seguridad que tenemos que poner en medio, lo que nos van a evitar es la infección, pero para evitar el hipotético caso de pérdida de datos hay que hacer backup”.

“¿Cómo no pueden tomar nuestro control? Gestionemos bien nuestras contraseñas. Muchas veces nuestra contraseña es exactamente la misma para cualquier aplicación en la que nos estemos logando. Y realmente nuestras contraseñas muchas veces han sido comprometidas porque ha habido servicios que nosotros usamos en una red social que fue comprometida hace X años, que nuestro usuario y contraseña es perfectamente público y nosotros seguimos usando bajo ese correo el mismo password. No somos conscientes de que tenemos comprometido todo lo que estamos utilizando”, por ello es más que recomendable disponer de un gestor de contraseñas, que además “nos permite introducir en cualquiera de los portales en los que estemos trabajando una contraseña suficientemente robusta, porque ya no estamos confiando en nuestra memoria”.

“Los que a día de hoy no hemos sido atacados lo vamos a ser en el futuro, los que no tengamos sistemas de protección somos absolutamente vulnerables, por lo cual vamos a sufrir los daños de ese ataque. El otro día me daban el dato de que el 50% de las pymes que han sido atacadas tienen que acabar su actividad en los siguientes 6 meses”, concluye el Director Comercial de OnRetrieval, haciendo hincapié en que también hay que proteger los smartphones, ya que “son un dispositivo más dentro de nuestras organizaciones y la proliferación de malware en un móvil es casi mayor que nos encontramos en el ordenador”.

Si quieres estar a la última en tecnología y conocer todo lo que se mueve en el sector, ¡suscríbete a nuestro boletín!

Muy interesante, aunque no puedo evitar que me parezca algo apocalíptica la apreciación de que «los que a día de hoy no hemos sido atacados lo vamos a ser en el futuro». En cualquier caso, es cierto que aún nos falta cultura de la ciberseguridad.