¿Llega el fin de las contraseñas? Te mostramos tecnologías alternativas

Hace tres años te contamos que las contraseñas desaparecerían en 2016 según IBM, pero lo cierto es que seguimos usándolas en el día a día y que van a seguir con nosotros mucho tiempo. ¿O no? Como ya sabrás hay móviles que se desbloquean mediante el reconocimiento facial o las huellas dactilares, y aparte de eso se están desarrollando otras tecnologías alternativas como te mostramos en el blog de acens.

DISTRIBUCIÓN CUÁNTICA DE CLAVES

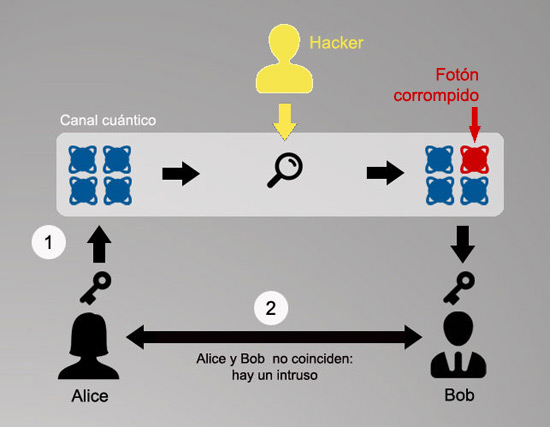

La distribución cuántica de claves (en inglés Quantum key distribution, QKD) se usa en criptografía cuántica, de forma que si un espía actúa la información se invalida, ya que tendría que violar las leyes de la mecánica cuántica para leer la información, cosa imposible hoy en día. En criptografía cuántica se envían fotones que representan números con cientos de dígitos, y no pueden observarse sin ser modificados. En el siguiente vídeo puedes ver cómo funciona.

La criptografía cuántica ya ha sido usada, como en el Mundial 2010 para proteger el sistema de videovigilancia y los emails del estadio de Durban de Sudáfrica, pero debido a su coste por el momento parece que no llegará a los hogares a corto plazo.

RECONOCIMIENTO AUDIOVISUAL

Desde hace unos años existe el reconocimiento facial, como por ejemplo en Sistemas Operativos de Mac y Windows. También es sencillo implementar el reconocimiento de voz. Pero aparte de que pueden darnos problemas de acceso (por ejemplo si estamos en un sitio ruidoso el dispositivo podría no reconocernos), los espías podrían salvar estas barreras con un vídeo nuestro o simulación de la voz.

CLAVE ENVIADA AL SMARTPHONE

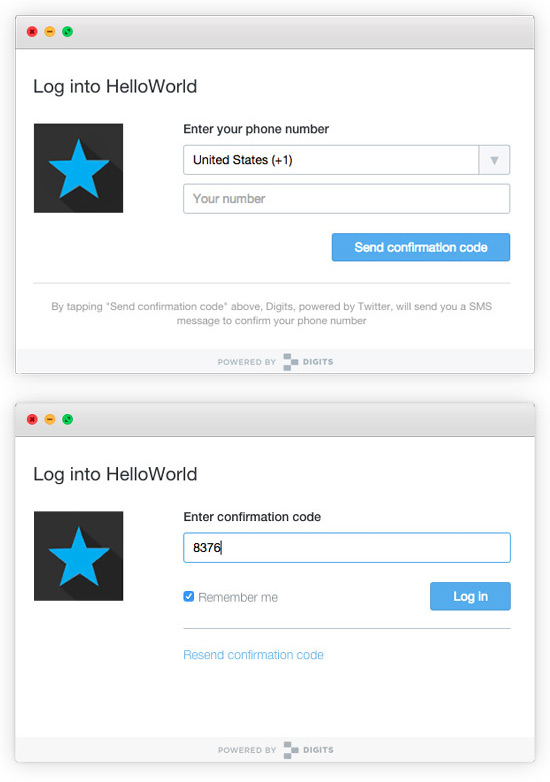

Usamos el smartphone más de 1.000 horas al año y lo llevamos siempre encima, así que esta opción va ganando fuerza. Por ejemplo Renfe envía una clave al móvil para completar una transacción, desde hace tiempo Google da la opción de enviar clave al móvil para verificar el acceso, y Twitter acaba de comunicar su intención de usar Digits para enviar clave de registro por SMS.

Una evolución de este sistema puede ser la que desarrolla SlickLogin (adquirida por Google), que permite verificar la cuenta del usuario acercando el móvil al ordenador mediante sonidos encriptados e imperceptibles para el oído humano.

AUTENTICACIÓN CONTINUA E INVISIBLE

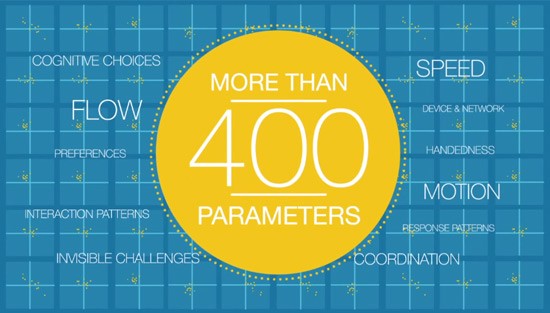

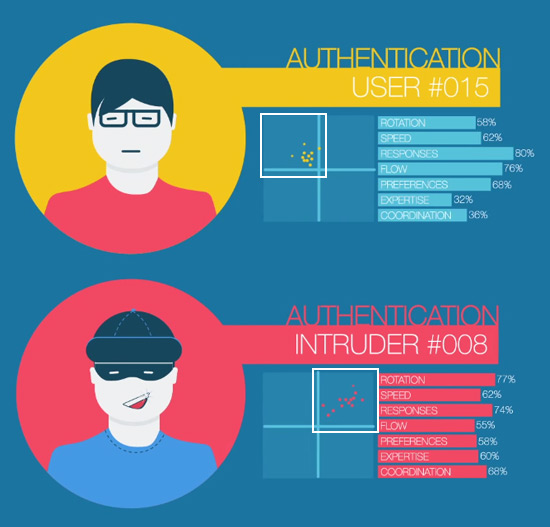

El Internet de las cosas, la cantidad de dispositivos y apps que manejamos, y el Big Data están propiciando que ofrezcamos muchísimos datos continuamente, lo que crea un perfil digital casi unívoco: si escribimos rápido o lento, dónde y a qué hora nos conectamos, qué aplicaciones usamos en nuestro móvil… Empresas como BioCatch pueden medir estos y otros datos biométricos para crear el retrato digital de cada usuario.

Así, si el usuario se conecta en un sitio inusual el sistema “sospechará” y pedirá información adicional, o incluso creará pruebas ocultas para verificar la identidad. Por ejemplo, un desajuste en la pantalla que el usuario achacará a un error de su dispositivo, lo que le llevará a corregirlo cuando realmente es un test de perfil digital. Si el usuario se comporta durante su sesión de modo inhabitual, el sistema se cerrará al considerarlo un intruso.

MasterCard quiere incrementar la rapidez a la hora de pagar usando datos biométricos, de los dispositivos y la geolocalización, si bien no se descarta por ahora el uso de contraseña si la autenticación es necesaria para garantizar la seguridad de la transacción.

En acens contamos con una seguridad exhaustiva, e implementamos nuevas medidas continuamente. Por ejemplo, nuestros clientes pueden bloquear o desbloquear el acceso a su panel de control vía móvil con Latch, lo que añade una capa adicional de protección.

Si quieres estar a la última en tecnología y conocer todo lo que se mueve en el sector, ¡suscríbete a nuestro boletín!

Para todos los que como yo no tenemos muchos conocimientos técnicos en ciberseguridad pero si que nos interesa la materia este tipo de artículos son muy didácticos. Es realmente sorprendente ver la cantidad de avances que surgen en este campo y como aunque los hackers usan mil artimañas cada vez estamos más protegidos ante prácticas fraudulentas.